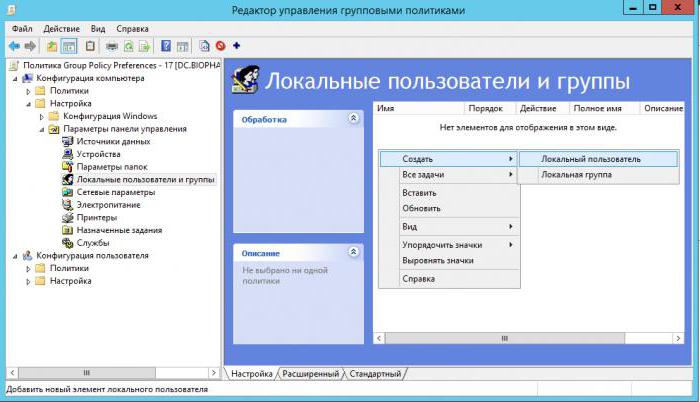

Предпочтения групповой политики. Настройка групповой политики в Windows

Среди нынешних системных администраторов, не говоря уже о рядовых пользователях, найдется достаточно ограниченное количество людей, которые четко себе представляют себе, что такое предпочтения групповой политики. Нет, в общем смысле понятие есть. Большинство считает, что редактор групповых политик является чем-то вроде аналога средства изменения ключей системного реестра. Да, отчасти так оно и есть. Но системный реестр в плане задания основных параметров является приоритетным. Но тут не стоить путать сами групповые политики и предпочтения. Это совершенно разные вещи (далее будет понятно, почему).

Групповая политика Windows: что это?

Для начала ознакомимся с самим термином. Что такое групповая политика «Виндовс»? Это некий набор правил, применяемых к настройкам самой операционной системы или к установленным опциям для каждого конкретного пользователя, которые, грубо говоря, предопределяют его статус в плане изменения тех или иных параметров.

Таким образом, настройка групповой политики позволяет установить для каждого юзера свои приоритеты доступа к конфигурации системы, вызову определенных программ, маневрированию на уровне включения или отключения элементов управления системой или ее компонентами. Но! Не стоит путать сами политики и задаваемые предпочтения. Они были изначально разработаны как некое дополнение к опциям самих политик. В некоторых случаях они даже не зависят от политик, поскольку применяются в системах Windows с включенным доменом доступа Active Directory.

Что представляют собой предпочтения

Если разобраться, по большому счету, предпочтения групповой политики представляют собой скорее не догматические правила и настройки, а изменяемые опции.

То есть, если требуется установить определенные приоритеты входа, изменить параметры «Рабочего стола» или что-то еще, дать или отменить права на выполнение каких-то действий, естественно, потребуется разрешение. Каждый пользователь наверняка замечал, что даже некоторые программы запустить от имени администратора без соответствующего подтверждения бывает невозможно. И дело тут, как оказывается, совсем не в настройках защитных средств системы или блокировке со стороны файрвола, а только в том, что локальная групповая политика настроена таким образом, что пользователь просто не имеет права изменять текущую конфигурацию системы.

Аналог входа в систему

Если говорить в общем смысле, такие настройки действительно можно интерпретировать как средство управления правами пользователя при входе в систему. При подключении собственной учетной записи зарегистрированный юзер получает какие-то права на внесение изменений в системную конфигурацию (или не получает их вовсе, если такие настройки заданы на административном уровне).

Клиент групповой политики попросту регулирует все эти действия. Вот только пользователь вошел в систему под собственной регистрацией, а в настройках сразу же фиксируется, что он может делать, что нет. На уровне обычного юзера, не обладающего правами администратора, изменить параметры не получится. Даже некоторые администраторские «учетки» могут блокироваться. Это есть настройка политики, но не предпочтения.

Вопросы конфигурирования системы

Настройка групповой политики во многом зависит от того, какие именно разрешения должны быть предоставлены зарегистрированному пользователю (даже на уровне администратора). Конечно, можно понизить степень контроля UAC, но это все равно не предоставит пользователю полного контроля над исполняемыми действиями.

Но групповая политика Windows любой версии, по крайней мере, на начальном этапе настройки позволяет сконфигурировать вход в систему (например, можно задать для каждого конкретного пользователя экранную заставку, отображение ярлыков программ на «Рабочем столе», дать доступ к командной строке и меню «Выполнить» и т. д.). Полное описание параметров и настроек будет приведено ниже.

В такой ситуации редактор групповых политик может использоваться для установки запретов на исполнение каких-то действий, но, по большому счету, если внести соответствующие изменения в системный реестр, все эти действия могут оказаться просто бессмысленными. И вот почему.

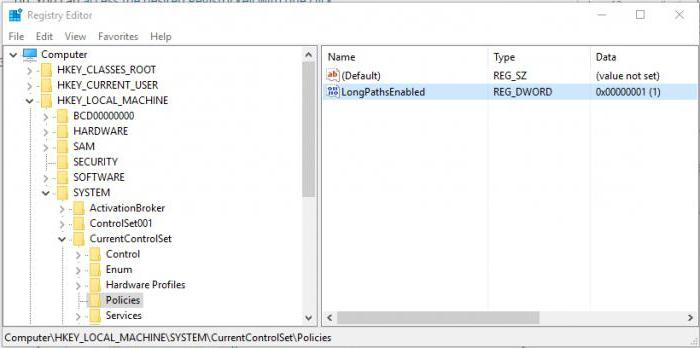

Дело в том, что система при старте считывает именно данные реестра, управление которому передается после инициализации всех устройств в первичной системе BIOS/UEFI. И именно копия состояния реестра является ключевым условием для восстановления. Получается, что образ жесткого диска сохранять совершенно не обязательно. Просто создайте копию через функцию экспорта и сохраните файл с расширением REG в любом удобном месте.

А обращение к групповым политикам при старте произойдет как раз на уровне реестра. В ветке HKLM, если перейти к разделу System (и не только там), есть специальный каталог Policies, настройки параметров которого полностью дублируют опции, установленные в групповых политиках, однако имеют более высокий приоритет.

В чем отличие приоритетов от правил политики?

Вот теперь пришло время посмотреть на то, чем отличаются предпочтения групповой политики от параметров самих политик. Это нужно понимать (по крайней мере хотя бы на начальном уровне).

Предварительно сразу стоит сказать, что предпочтения групповой политики в смысле установки правил для каждого конкретного пользователя или компьютера не имеют ничего общего с ограничениями, установленными по умолчанию в самой системе. Пояснить это можно на следующем примере.

Параметр | Политики | Предпочтения |

Блокировка и обязательное исполнение | + | - |

Частичное создание элементов управления, импортирование и добавление данных настроек (в том числе из реестра) | - | + |

Доступ к настройкам локального пользователя | - | + |

Исходные параметры | Затираются (удаляются) | Не изменяются (сохраняются при восстановлении первичных значений) |

Фильтрация | Только применительно ко всем объектам в системе | Для каждого пользователя и параметра может быть использована персональная настройка |

Интерфейс | Стандартный | Расширенный |

Сравнительная характеристика политик и предпочтений в общедоступном варианте

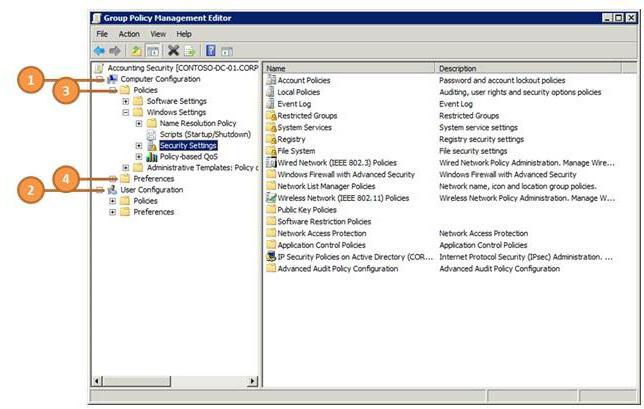

Теперь нужно понять, что групповая политика домена, отвечающая за идентификацию компьютеров в локальной сети, равно как политика установки разрешений произведения неких действий в компьютерной системе, существенно не различаются.

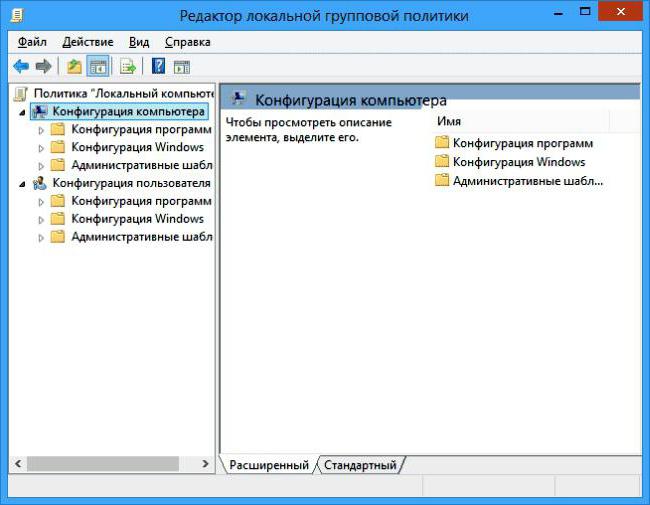

Если отталкиваться именно от предпочтений, как оказывается, правила групповых политик можно нарушить элементарно, используя для этого соответствующий редактор. Как открыть групповые политики? Да просто введите команду gpedit.msc в меню «Выполнить». На спецификации редактора остановимся несколько позже, а пока посмотрим, на какие именно объекты нацелено действие данной службы.

Целевые объекты

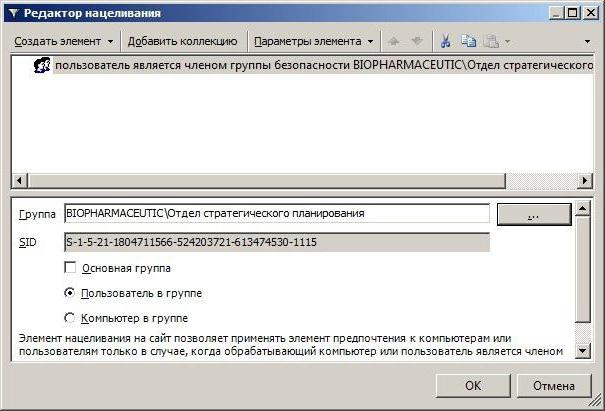

Что касается выбора параметров, в основном все эти действия рассчитаны на установку или отмену действующих санкций в самой системе применительно к локальному пользователю или группе. Даже понижение степени контроля зарегистрированных «учеток» при задействовании активных параметров групповых политик ни к чему не приведет (у пользователя как минимум на это не будет прав).

Сами же объекты, которые используют программы групповой политики, в основном относятся к пользовательским настройкам, опции которых при соответствующих действиях системного администратора могут иметь запрещающие, разрешающие или исключающие правила. Это параметры входа в систему (отображение заставки и картинки «Рабочего стола», автозагрузка). Заметьте, что ни одно приложение, включая Windows Manager, не может изменять настройки политик. Это можно сделать либо в редакторе, либо в системном реестре.

Редактор локальной групповой политики Windows и связь с реестром

Команда gpedit.msc, вводимая в меню выполнения программ (Win + R), вызывает соответствующий редактор. Однако не стоит путать разрешения и запрещения на уровне GPO. Бывает и так, что служба групповой политики препятствует входу в систему. Это нормально.

Если пользователь входит в систему не на уровне администратора, чего ожидать? Проблема может состоять еще и в том, что задание параметров на уровне реестра блокирует редактирование в групповых политиках, поскольку реестр является обязательным к проверке при старте системы. В редакторе реестра есть ветки, в которых присутствует раздел Policies. В них задаются значения ключей в шестнадцатеричной системе с присвоением нуля или единицы, что может означать запрет или разрешение на выполнение каких-то действий. Даже восстановление системы происходит именно из копии системного реестра. При выборе последней работоспособной конфигурации сначала считывается последний сохраненный REG-файл, а только потом происходит старт. И заданная в реестре настройка групповой политики срабатывает раньше, нежели эти параметры определяются в «родном» редакторе.

Как открыть групповые политики в реестре? В меню «Выполнить» введите команду regedit, используйте поиск (Ctrl + F) и задайте в качестве текущего значения Policies. В найденных разделах можно будет изменять любые ключи, но только при условии, что вход произведен на уровне администратора (если в консоли «Выполнить» запуск от админа отсутствует, файл можно открыть в папке System32 через ПКМ).

Основные действия

Но вот даже не все системщики знают, что в самом редакторе настройка групповой политики может производиться не только на уровне административных шаблонов, которые играют первостепенную роль, ввод некоторых команд может в корне изменить настройки системы, такие как:

- Create – создание параметра, если он не создан или отсутствует.

- Replace – замена текущего значения или создание нового параметра с заменой.

- Update – создание параметра, который еще не существует с учетом обновления данных пользователей.

- Delete – удаление предпочтений всех уровней.

Специальные предпочтения

Что касается расширенных параметров, которые предусматривает клиент групповой политики, они состоят в том, чтобы настроить опции, Windows-системами прямо не предусмотренные. Считается, что именно эти ОС заранее не предопределяют разрешения и запрещения, посему можно добиться того, что установки будут соответствовать именно пользовательскому режиму, причем выборочно для каждой Windows-системы.

Добиться этого можно использованием так называемых правил CRUD, которые и устанавливают дополнительные предпочтения. Иными словами, администратор может получить расширенный интерфейс операционной системы, который особо не будет отличаться от стандартного, за исключением обозначений применяемых иконок в настройках зеленого и красного цвета. Зеленый соответствует активации установленного параметра при обработке его клиентом, красный означает его отключение или неподдерживаемое изменение.

Таким образом задаются настройки для каждой отдельно взятой системы, где можно редактировать опции меню «Пуск» (стандартный вид, количество отображаемых программ, размер плиток и т. д.), схем электропитания, пользовательского входа в систему и еще много всего. Но не все параметры можно поменять. Так, например, отображение содержимого панелей и настроек установленного по умолчанию обозревателя Internet Explorer зависит исключительно от инсталлированной версии. Редактирование параметров плиток в меню «Пуск» недоступно в модификациях системы ниже восьмой.

А вообще, такие настройки позволяют добиться более гибкого управления системой, при котором производится установка персонализированных опций.

Для быстрого управления настройками можно использовать функциональные клавиши F5-F8:

- F5 – включение всех параметров.

- F6 – включение только выбранного параметра.

- F7 – деактивация выбранного параметра.

- F8 – деактивация всех параметров.

Обновление настроек

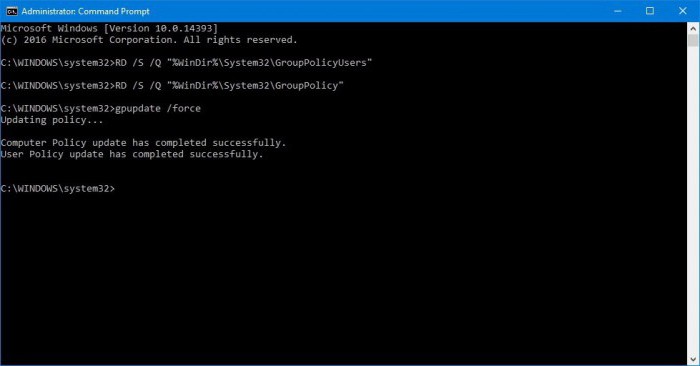

Однако далеко не всегда можно что-то поменять. Клиент может попросту не сработать в определенный момент, скажем, из-за кратковременных сбоев в самой системе или вирусного воздействия. В этом случае необходимо производить обновление групповой политики. В редакторе сделать это не представляется возможным. Поэтому необходимо использовать командную строку, которая является неким унифицированным инструментом для устранения множества проблем с системными сбоями.

Обновление групповой политики (принудительно) в общем случае производится командой gpupdate /force или с дополнениями, показанными на изображении выше. Некоторые считают, что достаточно просто перезагрузить систему или сменить пользователя. Это не так. Должного эффекта вы не получите. Но строка обновления, указанная выше, результат дает немедленно. Правда, командная консоль должна быть запущена от имени администратора. В противном случае разрешения на выполнение в ней команд пользователь не получит.

Основное предназначение предпочтений

Как считается, на локальном уровне заниматься изменением настроек политик смысла нет. Установка настраиваемых расширенных опций большей частью может применяться в корпоративных системах с разветвленными локальными сетями на предприятиях или в офисах.

В этом смысле системный администратор, управляющий дочерними машинами с центрального сервера, может, что называется, упростить жизнь и себе, и рядовым сотрудникам, один раз сделав соответствующие настройки. При этом совершенно неважно, какая именно модификация операционной системы установлена на сетевых компьютерах или каким образом производится их загрузка (например, по сети при отсутствии на дочерних терминалах жестких дисков).

Каким именно образом будет производиться настройка параметров, администратор решает сам. Тут все зависит от того, как операционные системы загружаются на локальных компьютерах. С одной стороны, вроде бы использование клиента групповой или локальной политики выглядит проще. С другой – действия с системным реестром имеют повышенный приоритет. Отменить произведенные действия в нем нельзя, не говоря уже о том, что в редакторе политик переустановленные опции просто станут недоступными.

Впрочем, редактирование реестра можно применять, когда загрузка ОС осуществляется с центрального сервера, например, при подключении сетевых терминалов по схеме «звезда». На отдельно взятых компьютерах с установленными на них операционных системах рыться в параметрах – дело совершенно ненужное, поэтому тут лучше использовать именно настройки политик. Впрочем, при знании вопроса некоторые параметры можно задать для клиента, а некоторые (особо важные) отредактировать в реестре. Ничего плохого в этом не будет, даже несмотря на то, что некоторые настройки дублируются и там, и там.

Вместо итога

Вот вкратце и все, что касается предпочтений. Конечно, рядовому пользователю понимание сути всего, что было приведено выше, может показаться несколько усложненным. Однако, если хотите до тонкостей разобраться в таких настройках (особенно это касается начинающих системных администраторов), придется изучить абсолютно все. И, как утверждают настоящие специалисты в этой области, работать с политиками нужно на практике, а не познавать вопрос на уровне теоретических данных и статей. Как говорится, было бы желание. А начать освоение применяемых опций можно с того же редактора, где выбираются административные шаблоны, в которых и обозначены главные правила и для локальных, и для групповых настроек. Остальное же – дело техники. Понимание придет со временем, если действительно начать этим заниматься.

Если подвести небольшой итог, остается добавить только то, что предпочтения на то и созданы, чтобы выбирать требуемые опции и настройки, а не ограничиваться исключительно запретами и разрешениями. А это, в свою очередь, позволяет управлять любой системой очень гибко. Конечно же, отдельно стоит заметить, что обычному пользователю такие расширенные настройки не нужны абсолютно, но при условии того, что на одном терминале может быть зарегистрировано несколько пользователей, иногда установка соответствующих предпочитаемых опций может пригодиться. А ведь достаточно часто приходится даже устанавливать тот же родительский контроль, если на компьютере, кроме взрослых родителей, может работать еще и ребенок. И все это совершенно элементарно регулируется в Windows-системах.

Похожие статьи

- Групповые политики Active Directory: настройки

- Windows 7: отключить проверку цифровой подписи драйверов. Способы, пошаговая инструкция и рекомендации

- "Сервер RPC недоступен": что это за ошибка и как ее исправить простейшими методами

- Политические предпочтения, идеологии и взгляды

- Как поменять картинку на «Рабочем столе»: что должен уметь каждый пользователь.

- Как провести День системного администратора на работе

- Установка и настройка WSUS